در دنیای امروز که تهدیدات سایبری و نفوذهای امنیتی بهطور مداوم در حال افزایش هستند، سازمانها و حتی کاربران خانگی بیش از هر زمان دیگری به دنبال راهکارهایی برای حفاظت از دادهها و اطلاعات حساس خود هستند. یکی از فناوریهایی که در سالهای اخیر نقش مهمی در ارتقای امنیت سیستمهای کامپیوتری ایفا کرده است، ماژول TPM یا Trusted Platform Module میباشد. این قطعه سختافزاری، که در بسیاری از سرورها و لپتاپهای جدید بهصورت پیشفرض تعبیه شده یا بهصورت جداگانه قابل نصب است، بستر قابل اعتمادی برای ذخیره کلیدهای رمزنگاری و اجرای عملیات امنیتی فراهم میکند.

ماژول tpm چیست؟

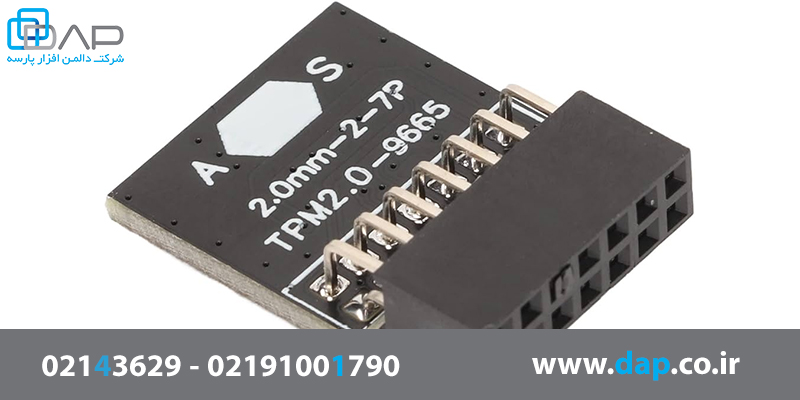

ماژول TPM یک چیپ سختافزاری امنیتی است که به مادربرد سیستم متصل شده و وظیفه اصلی آن ذخیره و مدیریت کلیدهای رمزنگاری، گواهیهای دیجیتال و رمزهای عبور حساس میباشد. برخلاف نرمافزارهای امنیتی که امکان آلودهشدن یا تغییر توسط بدافزارها را دارند، TPM در یک محیط ایزوله سختافزاری عمل میکند و همین موضوع باعث میشود سطح امنیت بهطور چشمگیری افزایش یابد. به زبان ساده، TPM مانند یک «گاوصندوق دیجیتال» در دل کامپیوتر یا سرور عمل میکند که کلیدهای مهم رمزنگاری در آن نگهداری میشوند و دسترسی غیرمجاز به آن تقریباً غیرممکن است.

TPM مخفف چیست؟

TPM مخفف عبارت Trusted Platform Module می باشد. ماژول TPM یک تراشه تخصصی روی رایانه رومیزی یا سرور است که برای ایمن کردن سخت افزار با کلیدهای رمزنگاری یکپارچه طراحی شده است. TPM به اثبات هویت کاربر و احراز هویت دستگاه کمک می کند. ماژول تی پی ام همچنین به ایجاد امنیت در برابر تهدیداتی مانند حملات سیستم عامل و باجافزار کمک مینماید.

مزایای استفاده از ماژول TPM

| ✔ تولید، ذخیره و مدیریت ایمن کلیدهای رمزنگاری |

| ✔ حفظ یکپارچگی پلتفرم و تشخیص تغییرات غیرمجاز |

| ✔ ارائه تأیید هویت سختافزاری با استفاده از کلید RSA |

| ✔ کاهش ریسک حملات سفتافزار، باجافزار و فیشینگ |

| ✔ محافظت از حقوق رسانههای دیجیتال با فناوری DRM |

| ✔ تضمین امنیت لایسنسها و مجوزهای نرمافزاری |

کاربردهای ماژول TPM

TPM صرفاً یک قطعه جانبی نیست، بلکه نقش کلیدی در امنیت دادهها و سیستمها دارد. برخی از مهمترین کاربردهای آن عبارتند از:

۱. رمزنگاری دیسک (BitLocker و مشابه آن)

یکی از پرکاربردترین قابلیتهای TPM، رمزنگاری کامل دیسک سختافزار است. بهعنوان مثال، در ویندوز با فعالسازی BitLocker، کلیدهای رمزنگاری در ماژول TPM ذخیره میشوند. به این ترتیب حتی اگر هارددیسک از سیستم جدا شود، بدون دسترسی به TPM، اطلاعات آن غیرقابل بازیابی خواهد بود.

۲. احراز هویت سختافزاری

TPM میتواند برای احراز هویت چندمرحلهای بهکار رود. سیستم پیش از بارگذاری سیستمعامل بررسی میکند که سختافزار دستکاری نشده باشد و تنها در صورت معتبر بودن، بوت کامل انجام میشود.

۳. امنیت در سرورها و دیتاسنترها

در سرورهای پیشرفته مانند HPE ProLiant، ماژول TPM برای ایمنسازی تنظیمات BIOS، جلوگیری از نفوذ و محافظت از اطلاعات حیاتی بهکار گرفته میشود. در این حالت، حتی اگر فردی به سرور دسترسی فیزیکی پیدا کند، بدون کلیدهای ذخیرهشده در TPM قادر به تغییر یا سرقت اطلاعات نخواهد بود.

۴. حفاظت از گواهیهای دیجیتال و VPN

شرکتها میتوانند گواهیهای SSL یا کلیدهای مربوط به اتصالهای VPN را در TPM ذخیره کنند. این کار خطر سرقت یا کپی شدن کلیدهای حساس را بهشدت کاهش میدهد.

۵. جلوگیری از حملات Rootkit و Bootkit

ماژول TPM فرآیند Secure Boot را پشتیبانی میکند؛ به این معنا که پیش از اجرای سیستمعامل، امضای دیجیتال فایلهای بوت بررسی میشود. در نتیجه، احتمال نفوذ بدافزارهایی مانند Rootkit تقریباً به صفر میرسد.

چرا ماژول TPM اهمیت دارد؟

اگرچه استفاده از نرمافزارهای امنیتی همچنان ضروری است، اما آنها بهتنهایی کافی نیستند. بدافزارها میتوانند نرمافزارها را دور بزنند، اما نفوذ به یک چیپ سختافزاری مانند TPM بسیار دشوار است.

برخی از مزایای اصلی استفاده از TPM عبارتند از:

ایجاد لایه امنیتی سختافزاری در کنار نرمافزارها

افزایش اعتماد سازمانها به یکپارچگی دادهها

جلوگیری از دسترسی غیرمجاز حتی در صورت سرقت فیزیکی هارد یا سرور

سازگاری با فناوریهای نوین رمزنگاری و احراز هویت

نسخهها و استانداردهای TPM

ماژول TPM توسط کنسرسیوم TCG (Trusted Computing Group) استانداردسازی شده است. تاکنون دو نسخه اصلی از آن معرفی شدهاند:

تراشه TPM 1.2: نسل اول این فناوری که سالها در سیستمهای مختلف بهکار گرفته شد و امکانات پایهای امنیتی را ارائه میداد.

تراشه TPM 2.0: نسخه جدیدتر و پیشرفتهتر که علاوه بر پشتیبانی از الگوریتمهای رمزنگاری مدرن، انعطافپذیری بیشتری در مدیریت کلیدها و سازگاری با سیستمعاملهای امروزی مانند ویندوز ۱۰ و ۱۱ دارد.

مایکروسافت از سال ۲۰۱۶ به بعد اعلام کرد که نصب ویندوز ۱۱ تنها در صورت وجود TPM 2.0 امکانپذیر است. این تصمیم نشاندهنده اهمیت حیاتی این ماژول در حفظ امنیت سیستمهای امروزی است.

TPM 2.0 چیست و چه کاربردی در سرور دارد؟

TPM 2.0 یک ماژول امنیتی استاندارد است که بهصورت سختافزاری یا فریموری روی مادربرد سرور قرار میگیرد و برای ذخیره امن کلیدهای رمزنگاری و اطلاعات حساس استفاده میشود. این ماژول یک Root of Trust ایجاد میکند تا اطمینان حاصل شود سرور از زمان روشن شدن تا اجرای سیستمعامل، دچار دستکاری نشده است.

کاربردهای تراشه TPM 2.0 در سرورها

- افزایش امنیت بوت سرور با پشتیبانی از Secure Boot

- محافظت از کلیدهای رمزنگاری و گواهیهای دیجیتال

- رمزنگاری ایمن دیسکها (مانند BitLocker در Windows Server)

- جلوگیری از دستکاری سیستمعامل و فریمور

- افزایش امنیت احراز هویت کاربران و سرویسها

چرا ماژول TPM 2.0 برای سرورها مهم است؟

در محیطهای سروری که امنیت، پایداری و حفاظت از دادهها حیاتی است، TPM 2.0 کمک میکند حتی در صورت نفوذ نرمافزاری یا دسترسی فیزیکی غیرمجاز، اطلاعات حساس سرور قابل سوءاستفاده نباشد.

ویندوز چگونه از ماژول TPM استفاده میکند و چرا اهمیت دارد؟

پشتیبانی ویندوز از TPM

سیستمعاملهای ویندوز از نسخه ۷ تا ویندوز ۱۱ بهطور گسترده از ماژولهای TPM (Trusted Platform Module) پشتیبانی میکنند. مایکروسافت با ترکیب قابلیتهای امنیتی ویندوز با تواناییهای TPM، سطح بالاتری از حفاظت در برابر تهدیدات سایبری و دسترسی غیرمجاز فراهم کرده است. به بیان دیگر، TPM بهعنوان یک لایه امنیتی سختافزاری در کنار نرمافزارهای امنیتی ویندوز عمل میکند و امنیت دادهها را بهطور چشمگیری افزایش میدهد.

قابلیتهای امنیتی ویندوز که از TPM بهره میبرند

۱. Windows Hello

ویندوز Hello یک سیستم احراز هویت بیومتریک است که امکان ورود به ویندوز با اثر انگشت، اسکن عنبیه یا تشخیص چهره را فراهم میکند. در این فرآیند، کلیدهای رمزنگاری در ماژول TPM ذخیره میشوند تا دادههای بیومتریک بهصورت ایمن و غیرقابل دستکاری باقی بمانند.

۲. BitLocker Drive Encryption

بیتلاکر یکی از شناختهشدهترین قابلیتهای امنیتی ویندوز است که امکان رمزگذاری کامل درایو را فراهم میکند. در حالی که سیستم EFS تنها فایلها و پوشههای خاصی را رمزگذاری میکند، BitLocker کل دیسک را محافظت میکند. کلیدهای موردنیاز برای رمزگشایی دادهها در TPM نگهداری میشوند و این موضوع باعث میشود حتی اگر هارددیسک دستگاه به سرقت برود، دسترسی به اطلاعات آن بدون TPM غیرممکن باشد.

۳. Virtual Smart Cards

مایکروسافت با کمک TPM امکان ایجاد کارتهای هوشمند مجازی را فراهم کرده است. این کارتها درست مانند کارتهای هوشمند فیزیکی برای احراز هویت در شبکهها و سرویسهای سازمانی استفاده میشوند، با این تفاوت که نیازی به سختافزار جداگانه ندارند و کلیدهای امنیتی بهصورت ایمن داخل TPM ذخیره میشوند.

۴. Measured Boot

قابلیت Measured Boot وظیفه دارد سلامت سیستم را در هنگام روشن شدن بررسی کند. TPM در این فرآیند، وضعیت بوت و تنظیمات حیاتی سیستم را اندازهگیری کرده و امکان تشخیص هرگونه تغییر یا وجود بدافزار را فراهم میکند.

۵. Health Attestation

ویندوز میتواند با استفاده از دادههای ارائهشده توسط TPM، گزارشی از وضعیت امنیتی دستگاه تولید کند. این ویژگی که به نام Health Attestation شناخته میشود، برای سازمانها بسیار کاربردی است زیرا به آنها اطمینان میدهد دستگاههای متصل به شبکه در وضعیت سالم و ایمن قرار دارند.

۶. Credential Guard

قابلیت Credential Guard با استفاده از فناوری مجازیسازی، اطلاعات حساس ورود (مانند پسوردها و توکنهای امنیتی) را از بقیه سیستم جدا میکند. در این فرآیند، TPM کلیدهای رمزنگاری حیاتی را نگهداری میکند تا حتی در صورت نفوذ به سیستمعامل، اطلاعات احراز هویت کاربران محفوظ بماند.

چرا ویندوز به TPM نیاز دارد؟

دلایل اصلی اهمیت TPM در ویندوز عبارتند از:

- افزایش امنیت در سطح سختافزار، نه فقط نرمافزار

- جلوگیری از دسترسی غیرمجاز در صورت سرقت یا گمشدن دستگاه

- فراهمکردن امکان استفاده از قابلیتهای مدرن امنیتی ویندوز مانند BitLocker و Windows Hello

- ایجاد اعتماد بیشتر برای سازمانها در پیادهسازی سیاستهای امنیتی پیشرفته

به همین دلیل است که مایکروسافت در ویندوز ۱۱ وجود TPM 2.0 را بهعنوان یک پیشنیاز الزامی اعلام کرده است.

انواع مختلف پیادهسازی TPM

ماژول TPM یا Trusted Platform Module با توجه به شیوه پیادهسازی و محل قرارگیری آن در سیستم، به چند دسته تقسیم میشود. هر نوع ویژگیها و سطح امنیت متفاوتی دارد که در ادامه به بررسی آنها میپردازیم:

۱. TPM گسسته (Discrete TPM)

این نوع TPM بهصورت یک تراشه سختافزاری مستقل روی مادربرد نصب میشود. به دلیل اختصاصی بودن و ایزوله بودن، بالاترین سطح امنیت را ارائه میدهد و در برابر دستکاری فیزیکی نیز مقاوم است. به همین علت، در بسیاری از سرورها و سیستمهای حیاتی از این نوع استفاده میشود.

۲. TPM یکپارچه با پردازنده (Integrated TPM)

در این روش، ماژول TPM بهطور مستقیم در واحد پردازش مرکزی (CPU) تعبیه شده است. این مدل علاوه بر کاهش فضای موردنیاز، از مکانیزمهای امنیتی داخلی پردازنده برای مقاومت در برابر دستکاری و نفوذ استفاده میکند و به همین دلیل از نظر عملکرد و امنیت در سطح بالایی قرار دارد.

۳. TPM مبتنی بر سیستمعامل (Firmware TPM یا fTPM)

در این نوع، TPM بهصورت نرمافزاری در داخل پردازنده و از طریق فریمور سیستمعامل اجرا میشود. اگرچه امنیت آن نسبت به مدلهای سختافزاری کمی پایینتر است، اما همچنان میتواند بخش قابلتوجهی از نیازهای امنیتی کاربران را پوشش دهد. این نوع بیشتر در لپتاپها و سیستمهای شخصی جدید دیده میشود.

۴. TPM نرمافزاری (Software TPM)

این مدل تنها یک شبیهسازی نرمافزاری از TPM است و به دلیل نبودن لایه سختافزاری محافظ، امنیت چندانی فراهم نمیکند. استفاده از آن بیشتر برای اهداف آموزشی یا تستی توصیه میشود و برای محیطهای حساس بههیچوجه مناسب نیست.

۵. TPM مجازی (Virtual TPM یا vTPM)

در زیرساختهای مجازی و Hypervisorها، از TPM مجازی استفاده میشود. این نوع با جداسازی کدهای امنیتی هر ماشین مجازی، امکان بهرهمندی از ویژگیهای امنیتی TPM را در محیطهای ابری و مجازی فراهم میکند. اگرچه امنیت آن به سطح سختافزار واقعی نمیرسد، اما برای مدیریت سرورها و ماشینهای مجازی گزینهای کاربردی است.

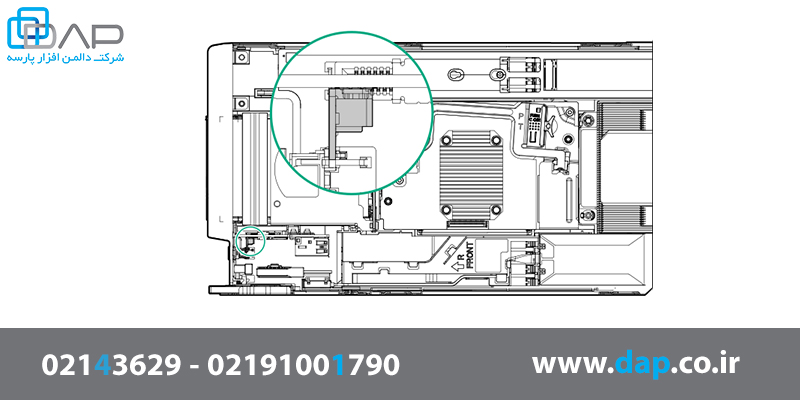

ماژول امنیتی TPM در سرورهای HP

TPM یک تراشه سختافزاری است که از سوی تأسیسات سازنده سرورهای HP در برخی از مدلها و سریها به عنوان بخشی از سیستم امنیتی عرضه میشود. این تراشه قادر است اطلاعات حساس را رمزگذاری کند، امضاهای دیجیتال را تولید کند و عملیات امنیتی را در سطح سختافزاری انجام دهد.

TPM در سرورهای HP امکانات و ویژگیهای متنوعی را فراهم میکند. این ویژگیها عبارتند از:

احراز هویت سیستم: TPM میتواند کلیدها، گواهینامهها و رمزهای عبور را درون خود ذخیره و مدیریت کند تا از سرقت و دسترسی غیرمجاز به این اطلاعات جلوگیری شود.

رمزگذاری دادهها: TPM قادر است اطلاعات حساس را با استفاده از الگوریتمهای رمزنگاری قوی رمزگذاری کند تا در صورت دسترسی غیرمجاز به اطلاعات، آنها را نامشخص و غیرقابل خواندن کند.

امضاهای دیجیتال: TPM میتواند امضاهای دیجیتال را تولید کرده و تأیید کند. این ویژگی برای احراز هویت سندها و تشخیص تغییرات غیرمجاز در سیستم استفاده میشود.

مزایا و اهمیت استفاده از تراشه TPM در سرورهای HP

استفاده از TPM در سرورهای HP دارای مزایا و اهمیت بسیاری است. برخی از این مزایا عبارتند از:

افزایش امنیت سرور: استفاده از TPM در سرورهای HP به طور قابل توجهی امنیت سیستم را افزایش میدهد و از حفاظت اطلاعات حساس مانند رمزهای عبور، گواهینامهها و کلیدهای رمزگذاری استفاده میکند.

احراز هویت قوی: TPM به سیستم امکان میدهد تا هویت خود را با استفاده از کلیدها و گواهینامههای ذخیره شده در داخل تراشه TPM اثبات کند، این امر موجب جلوگیری از حملات تقلبی و دسترسی غیرمجاز میشود.

رمزگذاری سختافزاری: TPM قادر است اطلاعات حساس را با استفاده از الگوریتمهای رمزگذاری قوی رمزگذاری کند. این رمزگذاری سختافزاری مقاومت بالایی در برابر حملات نفوذ فیزیکی و نرمافزاری دارد.

مدیریت کلید امن: TPM میتواند کلیدها و گواهینامههای مورد نیاز برای اجرای عملیات رمزگذاری و امضای دیجیتال را درون خود ذخیره کند. این کلیدها در دسترس نیستند و توسط TPM تحت کنترل قرار میگیرند.

جلوگیری از تغییرات غیرمجاز: TPM قادر است تغییرات در سیستم را شناسایی کند و در صورت تغییرات غیرمجاز، هشهای تولید شده توسط TPM را مقایسه کند. در صورت تغییرات غیرمجاز، سیستم را قفل میکند و از اجرای نرمافزارها و عملیات غیرمجاز جلوگیری میکند.

سخن پایانی

ماژول امنیتی TPM در سرورهای HP ابزاری قوی برای افزایش امنیت سیستم است. با استفاده از TPM، سرورها قادر به حفاظت از اطلاعات حساس، احراز هویت قوی و رمزگذاری سختافزاری میشوند. استفاده از TPM در سرورهای HP به شرکتها و سازمانها کمک میکند تا از حملات نفوذ و دسترسی غیرمجاز به اطلاعات جلوگیری کنند و سطح امنیت سیستم را بهبود بخشند.

بسته به مدل و سری سرور HP خاصی که استفاده میکنید، ماژول TPM ممکن است به صورت داخلی درون سختافزار سرور موجود باشد و یا به صورت جداگانه قابل اتصال باشد. برای اطلاعات دقیقتر درباره پشتیبانی TPM در سرور خاصی از HP، با پشتیبانی فنی شرکت دالمن افزار پارسه تماس بگیرید.

منبع: https://www.techtarget.com/whatis/definition/trusted-platform-module-TPM

مترجم: الهام حبیبی، محبوبه سردشتیان

.w_188,h_155,r_k.png)